VLAN

Vamos a configurar la interface em3.0 de JNCIA-1 y la em0.0 de JNCIA-3 con la vlan 100. Hay que configurar vlan-tagging a nivel de interface y vlan-id a nivel de unit.

|

| JNCIA-1 |

|

| JNCIA-2 |

|

| Comprobamos con ping |

ROUTING

#set routing-options static route 0.0.0.0/0 qualified-next-hop 10.0.0.2 preference 7

ROUTING POLICY

FIREWALL FILTERS

STATIC ROUTING

Vamos a configurar una ruta estática por defecto (0.0.0.0/0) en JNCIA-1 y su next hop será JNCIA-4.

|

| El tráfico que no tenga un destino conocido saldrá por esta interface |

Ahora hacemos lo mismo en JNCIA-4 pero apuntando a la dirección de JNCIA-1

Podemos comprobar que desde ambos equipos se puede hacer ping a la otra dirección, pero sin embargo, si JNCIA-4 quisiera llegar al rango de red 172.20.50.0/24, no sabría cómo. JNCIA-4 manda todo lo que no conoce a través de JNCIA-1 pero este tampoco sabe cómo llegar a ese rango. Podríamos configurar rutas estáticas específicas para que JNCIA-1 llegue al rango, pero luego tendríamos que configurar tanto en JNCIA-2 como en JNCIA-3 rutas estáticas para que el tráfico de vuelta supiera volver al origen del tráfico . Para facilitarnos esta tarea tenemos el enrutamiento dinámico.

Revisad la tabla de enrutamiento. Fijaos en el route preference de la 0.0.0.0/0

|

| Podemos especificar que rutas ver de la tabla (static) |

Echad un ojo también a la forwarding table. >show route forwarding

Ahora vamos a configurar una ruta estática por defecto de backup en JNCIA-4. En caso de que JNCIA-1 no esté disponible, JNCIA-4 lo enviará hacia SRX-JNCIA-1. Esto lo hacemos con el atributo qualified-next-hop con preference 7.

#set routing-options static route 0.0.0.0/0 qualified-next-hop 10.0.0.2 preference 7

DYNAMIC ROUTING

Vamos a configurar 2 protocolos de enrutamiento entre JNCIA-1, JNCIA-2 y JNCIA-3: RIP y OSPF

RIP

Con RIP hay que tener en cuenta que su política de export no envía por defecto ninguna rutas.

Plantilla RIP Exportar

Plantilla RIP Exportar

En JNCIA-1

protocols {

rip {

group INTERNOS {

export EXPORTAR-RIP;

neighbor em2.0;

neighbor em3.0;

neighbor lo0.0; --> Añadimos la loopback

}

}

}

policy-options {

policy-statement EXPORTAR-RIP {

term RUTAS-RIP {

from protocol [ rip direct ]; --> Añadimos "direct" para que envíe las conectadas

then accept;

}

}

}

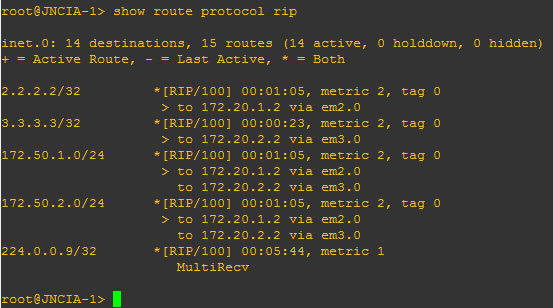

Hacer lo propio con los otros dos. Y vemos las rutas:

OSPF

Sobre los mismos equipos configuramos OSPF.

En JNCIA-1

ospf {

area 0.0.0.0 {

interface em2.0;

interface em3.0;

interface lo0.0 {

passive; --> esto hace que reciba pero que no envíe en esta interface

}

}

}

Podemos ver las rutas OSPF:

|

| Rutas solo en el protocolo OSPF |

En tabla de rutas general vemos ambos protocolos. Al tener OSPF (10) un route preference menor que RIP (100) se marca con un * que es el protocolo y la ruta elegida.

Ahora vamos a eliminar el protocolo RIP y exportaremos la ruta por defecto 0.0.0.0 desde JNCIA-1 a JNCIA-2 y JNCIA-3.

#delete protocols rip

Ahora creamos una routing policy para exportar la ruta por defecto.Todo esto en JNCIA-1

policy-options {

policy-statement EXPORTAR-DEFECTO {

term DEFECTO {

from {

protocol static;

route-filter 0.0.0.0/0 exact;

}

then accept;

}

}

}

Y la aplicamos al protocolo OSPF:

#set protocols ospf export EXPORTAR-DEFECTO

|

| Recibimos la 0.0.0.0/0 por OSPF con route preference de 150 (OSPF Externo) |

FIREWALL FILTERS

Vamos a filtrar el tráfico ping que tiene que responder el equipo JNCIA-1, prohibiendo a JNCIA-3 este tipo de tráfico. Para ello en JNCIA-1:

firewall {

filter NOPING {

term JNCIA-3 {

from {

destination-address {

3.3.3.3/32;

}

protocol icmp;

icmp-type echo-reply;

}

then {

discard;

}

}

}

}

Y luego lo aplicamos al interface em3.0.

#set interfaces em3 unit 0 family inet filter input NOPING

Ahora no deberíamos poder hacer ping desde JNCIA-3 hacia JNCIA-1

|

| 16 pings perdidos |

Ahora vamos a prohibir el tráfico http que venga de JNCIA-2. Para esta práctica vamos a habilitar la conectividad con el equipo SRX-JNCIA-1 aprovechando que tenemos habilitada la adminsitración J-Web.

Entramos en SRX-JNCIA-1 y configuramos.

#set interfaces ge-0/0/0.0 family inet address 10.0.0.2/24

#set system services web-management http interface ge-0/0/0.0

#set routing-options static route 0/0 next-hop 10.0.0.1

#delete security zones security-zone untrust interfaces ge-0/0/0.0

#set security zones security-zone trust interfaces ge-0/0/0.0 host-inbound-traffic system-services http

#set security zones security-zone trust interfaces ge-0/0/0.0 host-inbound-traffic system-services ping

Comprobad a hacer un ping y telnet al puerto 80 desde JNCIA-2 y JNCIA-3:

|

| "Escape character is..." significa que hemos abierto el puerto 80 |

firewall {

filter NOHTTP {

term JNCIA-2 {

from {

destination-address {

2.2.2.2/32;

}

protocol tcp;

port 80;

}

then {

reject;

}

}

}

}

#set interfaces em2.0 famly inet filter input NOHTTP

Intentamos hacer telnet port 80 10.0.0.2 y no nos deja ahora.

Muchas gracias por todo lo que expones en este blog. Fran

ResponderEliminarDe nada. Me alegra de que pueda ayudarte. Saludos

ResponderEliminar